Su función principal es detectar y obtener información del ataque informático, teniendo así información de donde se encuentran las vulnerabilidades, información del atacante y su comportamiento, para luego tomar las medidas de seguridad necesarias.

Así funciona

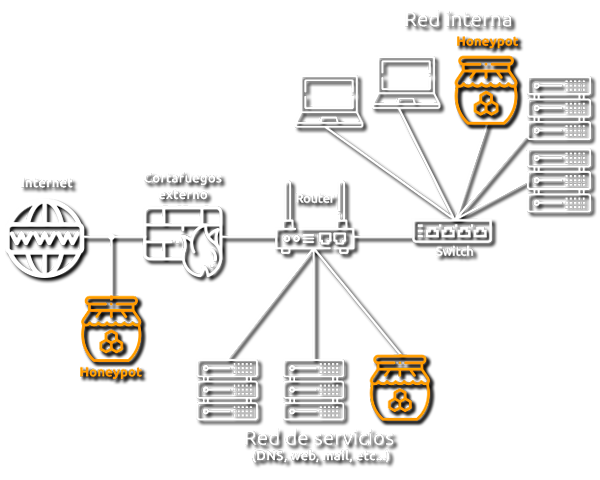

Hoy en día los honeypots son muy potentes, y podemos simular el comportamiento real de un sistema con aplicaciones y datos, haciendo creer a los atacantes que han entrado a un sistema legítimo. Sin embargo, estarán en uno aislado donde podremos ver que están haciendo y que vulnerabilidades están intentando explotar.

La ventaja de usar honeypot, es que es una buena forma de exponer las vulnerabilidades de los sistemas más importantes.

Si bien los honeypots ayudan a delimitar los entornos de amenazas, no detectan todo lo que ocurre, sino solo lo que está dirigida a ellos. Que una determinada amenaza no haya apuntado al honeypot no significa que no exista. Lo cual podría ser un peligro y por lo tanto, hay que tener actualizado de nuestro sistema y de los avances en ciberseguridad.

0 responses on "¿Qué es un Honeypot?"